Practice Test #1

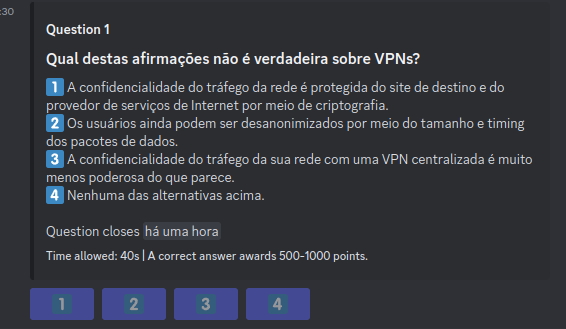

Primeira Questão

R: 4

E: Todo o tráfego de dados é roteado por um túnel virtual criptografado. Isso disfarça seu endereço IP quando você usa a internet, tornando sua localização invisível para todos.

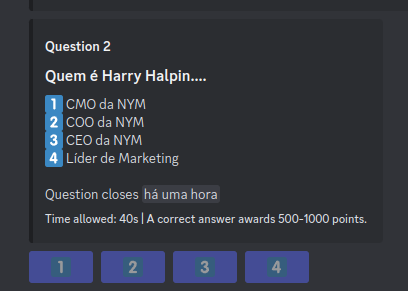

Segunda Questão

R: 3

E: Harry Halpin é o CEO e CO-Founder da Nym

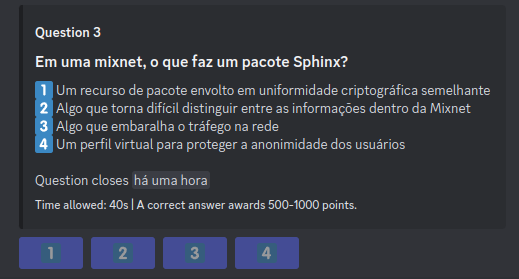

Terceira Questão

R: 1

E: O Sphinx encripta os pacotes de forma semelhante, leia mais em Freehaven ou NymTech

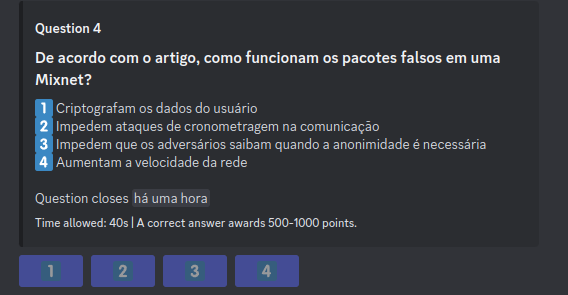

Quarta Questão

R: 3

E: Por conta dos pacotes falsos, os invasores não sabem se o usuário está realmente utilizando a mixnet.

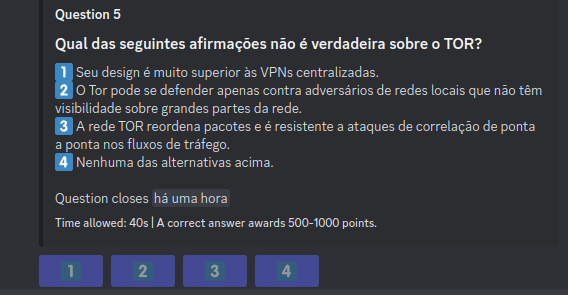

Quinta Questão

R: 3

E: O TOR é passível de ataques nos fluxos de trafégo. Segue a lista de ataques conhecidos na rede TOR

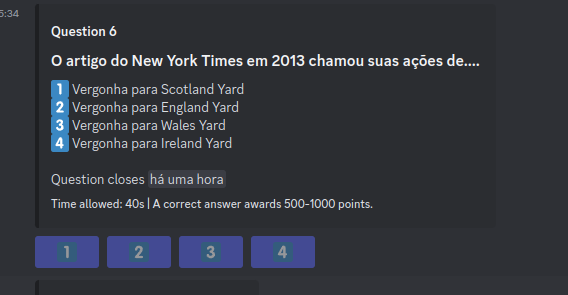

Sexta Questão

R: 1

E: O Artigo foi publicado pela New York Times em 2013 falando sobre a espionagem britânica.

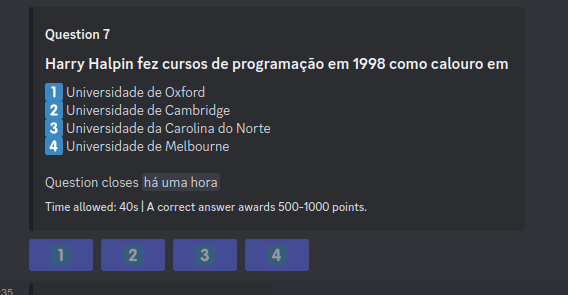

Sétima Questão

R: 3

E: No artigo da QuantaMagazine, fala a respeito do curso que ele realizou na carolina do norte.

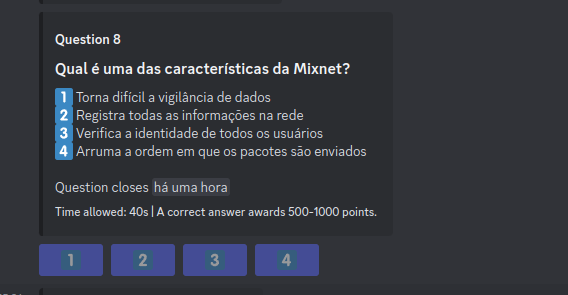

Oitava Questão

R: 1

E: A mixnet tem como função dificultar a vigilância dos dados

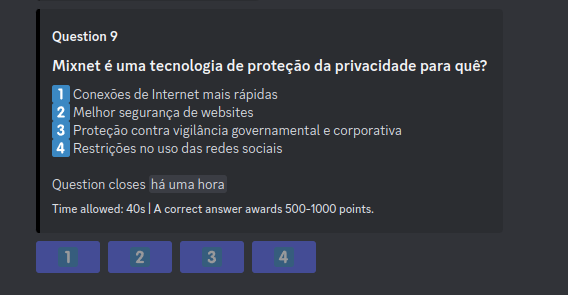

Nona Questão

R: 3

E: A Mix Net tem como intuito proteger contra as vigilâncias sejam governamentais ou corporativas.

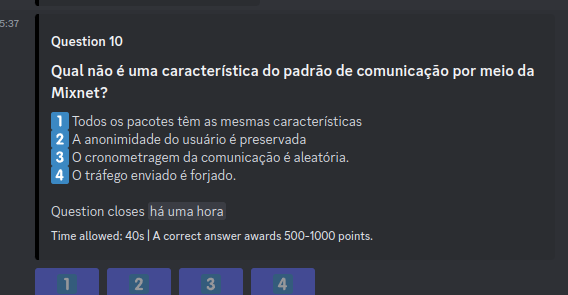

Décima Questão

R: 4

E: Apenas parte do tráfego da mixnet é forjado

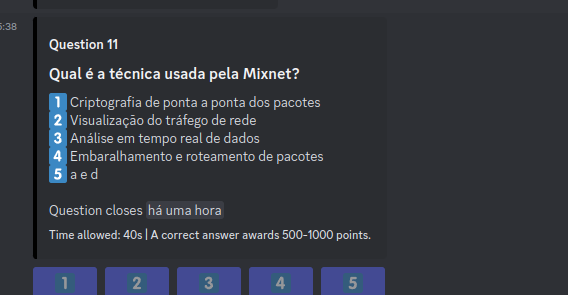

Décima Primeira Questão

R: 5

E: A MixNet através dos gateways é responsável pela criptografia ponto-a-ponto e pelo roteamendo dos pacotes, leia mais aqui

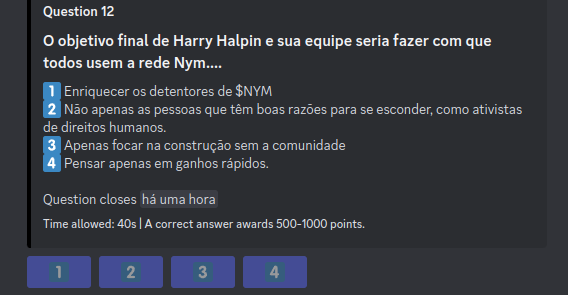

Décima Segunda Questão

R: 2

E: A nym propõe a defender a privacidade para todos, sem exclusão.

Décima Terceira Questão

R: 4

E: O tráfego é encaminhado de um nó para o outro, passando por três nós para chegar ao destinatário.

Décima Quarta Questão

R: 2

E: Os ataques mais comuns a uma mixnet são os de ataques cronometrados, mas a Nym resolve isso segurando os pacotes por uma quantidade aleatória de tempo, leia mais nesse Doc

Décima Quinta Questão

R: 1

E: O calculo previsto para abranger 10% do tráfico mundial usando essa abordagem seria de 20.000 nós.